LOS(los.rubiya.kr) Succubus

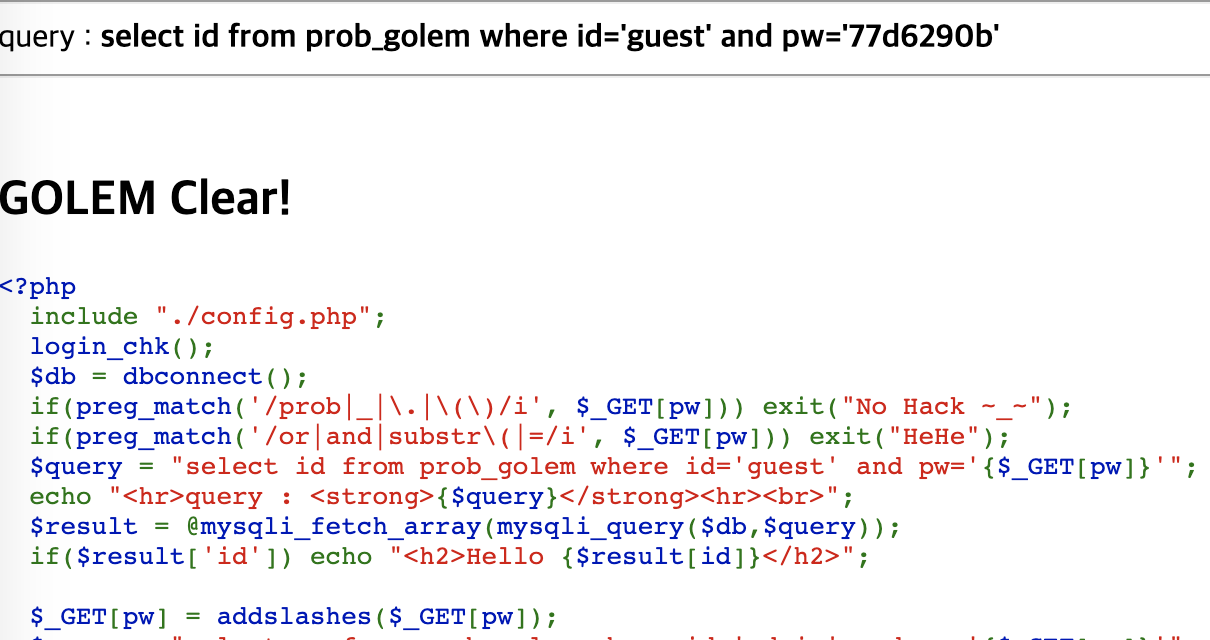

음.. 이번 문제는 뭐랄까 정말 감탄스러운 문제입니다. 조건문을 참으로 만들면 패스되는 문제인데 싱글 쿼터가 필터링 됩니다. 이것저것 다 해보다가 진짜 모르겠어서 롸업을 봤는데 \ 문자를 넣어서 id='\' and pw=''가 되게 만드는 풀이가 있었습니다. 처음엔 어리둥절했는데.. 저걸 구분하기 쉽게 색깔로 표현하자면 id='\' and pw='' 저 주황색 친구들이 전부 id에 들어가는 문자열이 되는겁니다. 그럼 pw에 입력되는 값은 이렇게 id='\' and pw='AAAA' 들어갑니다. 그래서 아래 처럼 or문과 1을 이용해 오른쪽을 참으로 만들어주면 끝

'Web Hacking > los.rubiya.kr' 카테고리의 다른 글

| [Lord of SQLinjection] Assassin (0) | 2019.08.26 |

|---|---|

| [Lord of SQLinjection] Giant (0) | 2019.08.26 |

| [Lord of SQLinjection] Bugbear (0) | 2019.08.26 |

| [Lord of SQLinjection] Darkknight (0) | 2019.08.26 |

| [Lord of SQLinjection] Golem (0) | 2019.08.26 |